摘要:Hacker Guccifer, who exposed Clinton private email server, ready for US prison sentence;Publicly Available Tools Seen in Cyber Incidents Worldwide;HTTPS的七个误解(译文);保罗·艾伦的故事;The Beauty of Programming…

继续阅读“荒原之梦IT周报第二十九期(28 October, 2018)”月度归档: 2018 年 10 月

IP协议分析:IP协议分片机制与原理

荒原之梦网站 LOGO 1.0 版设计灵感与实现过程

设计灵感

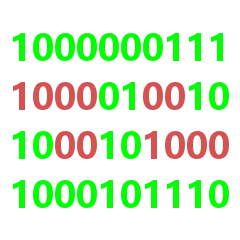

该图标设计灵感产生于2018年10月15日晚上且于当晚完成制作并正式上线,这是荒原之梦第一款正式的网站图标。

主要灵感来源于2进制电子计算机的机器码和荒原之梦网站自建站之始就确立的“方正,灵动”的主题文化以及继往开来,创造新知的坚定信念。

在LOGO 1.0 版中可以看到一个抽象的英文字母”Z”和一个汉字“工”。其中英文字母”Z”源于荒原之梦网站域名”zhaokaifeng.com”的第一个字母”Z”. 而汉字“工”则如同铁路轨道中钢轨的横截面,代表着一种风雨无阻,勇于进取的精神,灵感来源于我家门前的陇海铁路。

设置Windows防火墙以允许被ICMP Ping(两种配置方式)

背景与目的

Ping测试常被用于测试网络中两台主机之间是否互相连通,但是,大多数Windows操作系统(包括桌面版和服务器版)默认都是只允许ping其他主机而不允许其他主机ping自己。下面演示如何在Windows系统上开启基于ICMPv4协议的Ping.

继续阅读“设置Windows防火墙以允许被ICMP Ping(两种配置方式)”荒原之梦IT周报第二十八期(14 October, 2018)

摘要:Chrome 69 will keep Google Cookies when you tell it to delete all cookies;Facebook公布调查进展 证实2900万用户信息遭黑客窃取;用 HTML 标记的古怪代码注释;新手应该如何学习 PHP 语言;Git 原理入门;俄罗斯飞船发射失败,幸好两名宇航员没事…

继续阅读“荒原之梦IT周报第二十八期(14 October, 2018)”

荒原之梦IT周报第二十七期(7 October, 2018)

摘要:脸书再次遭数据泄露 近5000万用户账户可能被入侵;Tesla内部服务器受感染 被用于加密货币挖矿;WinWorld:大型的废弃操作系统、软件、游戏的博物馆;Linux各发行版本及其软件包管理方法;莫言香港公开大学演讲;危险的“黎曼猜想”…

继续阅读“荒原之梦IT周报第二十七期(7 October, 2018)”