一、题目

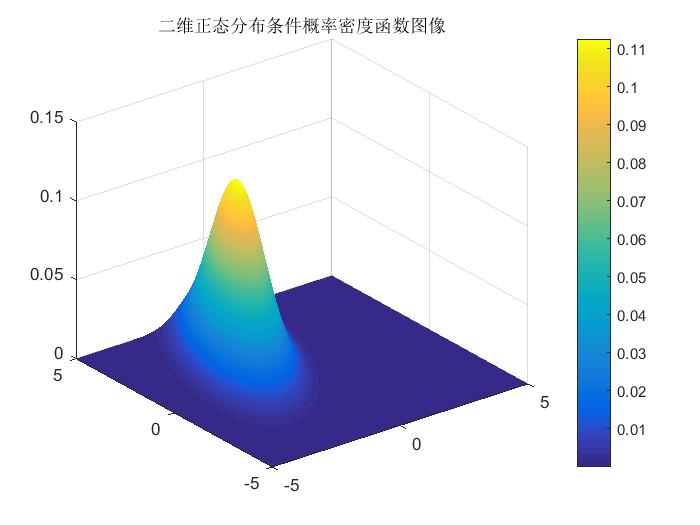

设 $a_{1}$ $=$ $\begin{bmatrix} 0\\ 0\\ c_{1} \end{bmatrix}$, $a_{2}$ $=$ $\begin{bmatrix} 0\\ 1\\ c_{2}\end{bmatrix}$, $a_{3}$ $=$ $\begin{bmatrix} 1\\ -1\\ c_{3} \end{bmatrix}$, $a_{4}$ $=$ $\begin{bmatrix} -1\\ 1\\ c_{4}\end{bmatrix}$, 其中 $c_{1}$, $c_{2}$, $c_{3}$, $c_{4}$ 为任意常数,则下列向量组线性相关的为 ( )

( A ) $a_{1},a_{2},a_{3}.$

( B ) $a_{1},a_{2},a_{4}.$

( C ) $a_{1},a_{3},a_{4}.$

( D ) $a_{2},a_{3},a_{4}.$

二、解析

解答本题需要关于“线性相关”的知识。在向量组 $a_{1},a_{2},\dots a_{n}$ 线性相关的结论中,有这样一个结论:

$n$ 个 $n$ 维向量 $a_{1},a_{2}$, $\dots$ $a_{n}$ 线性相关 $\Leftrightarrow$ 行列式 $|a_{1},a_{2},\dots,a_{n}|=0.$

上面的结论中提到了 “$n$ 维向量”, 其实 “$n$ 维向量” 是两种向量的合称,第一种叫 “$n$ 维列向量”,即 $n$ 行 $1$ 列,形如:

$a=\begin{bmatrix}a_{1}\\ a_{2}\\ \vdots\\ a_{n}\end{bmatrix}.$

第二种叫 “$n$ 维行向量”,即 $1$ 行 $n$ 列,形如:

$b=\begin{bmatrix}b_{1},b_{2},\dots,b_{n}\end{bmatrix}.$

观察可知,题目中给出的是 $3$ 维列向量,选项中给出的向量的排布组合方式是横向的,因此组合形成的是 $3$ 行 $3$ 列的向量组,符合使用上述有关结论的条件。

此外,为了方便计算,这里还需要介绍一种计算行列式数值的简便方法,如下:

只要主对角线的两侧有任一侧有用 $0$ 填充的三角形就可以用下面的公式计算:

$\begin{bmatrix}\lambda_{1}& 0& 0\\ 0& \lambda_{2}&0\\ 0& 0& \lambda_{3}\end{bmatrix}=\begin{bmatrix}\lambda_{1}& \star& \star\\ 0& \lambda_{2}& \star\\ 0& 0& \lambda_{3}\end{bmatrix}=\begin{bmatrix}\lambda_{1}& 0& 0\\ \star& \lambda_{2}& 0 \\ \star& \star& \lambda_{3} \end{bmatrix}=\lambda_{1} \times \lambda_{2} \times \lambda_{3}.$

注:上述公式中 $\star$ 所在的区域表示该区域不是全部由 $0$ 填充。

只要副对角线的两侧有任一侧有用 0 填充的三角形就可以用下面的公式计算:

$\begin{bmatrix}0& 0& \lambda_{1}\\ 0& \lambda_{2}&0\\ \lambda_{3}& 0& 0\end{bmatrix}=\begin{bmatrix}\star& \star& \lambda_{1}\\ \star& \lambda_{2}& 0\\ \lambda_{3}& 0& 0\end{bmatrix}=\begin{bmatrix}0& 0& \lambda_{1}\\ 0& \lambda_{2}& \star \\ \lambda_{3}& \star& \star \end{bmatrix}=(-1)^{\frac{n(n-1)}{2}} \times \lambda_{1} \times \lambda_{2} \times \lambda_{3}.$

注:上述公式中 $\star$ 所在的区域表示该区域不是全部由 $0$ 填充。

下面开始逐个选项进行计算并判断相关性。

A 项:

$\begin{vmatrix}0& 0& 1\\ 0& 1& -1\\ c_{1}& c_{2}& c_{3}\end{vmatrix}=(-1)^{\frac{3 \times 2}{2}}\times1\times1\times c_{1}=-c_{1}.$

当 $-c_{1} \neq 0$ 时,$a_{1},a_{2},a_{3}$ 的线性相关不成立。

B 项:

$\begin{vmatrix}0& 0& -1\\ 0& 1& 1\\ c_{1}& c_{2}& c_{4}\end{vmatrix}=(-1)^{\frac{3\times2}{2}}\times (-1) \times 1 \times c_{1}=c_{1}.$

当 $c_{1} \neq 0$ 时,$a_{1},a_{2},a_{4}$ 的线性相关不成立。

C 项:

$\begin{vmatrix}0& 1& -1\\ 0& -1& 1\\ c_{1}& c_{3}& c_{4}\end{vmatrix}=c_{1}-c_{1}=0, 恒成立.$

$a_{1},a_{3},a_{4}$ 的线性相关性恒成立。

D 项:

$\begin{vmatrix}0& 1& -1\\ 1& -1& 1\\ c_{2}& c_{3}& c_{4}\end{vmatrix}=c_{2}-c_{3}-c_{2}-c_{4}=-c_{3}-c_{4}.$

当 $-c_{3}-c_{4} \neq 0$ 时,$a_{2},a_{3},a_{4}$ 的线性相关不成立。

综上可知,本题的正确选项是:C

EOF